You are using an out of date browser. It may not display this or other websites correctly.

You should upgrade or use an alternative browser.

You should upgrade or use an alternative browser.

Articole interesante din presă sau de pe bloguri

- Thread starter Pisoi

- Start date

Jailbreak-ul trebuie să fie aplicat la fiecare boot, prin punerea telefonului în modul nuștiucum și conectarea fizică a telefonului la un PC pentru a rula exploitul. Altfel, nu are permanență, orice se instalează cât timp e jailbroken nu va mai rula după un reboot fără jailbreak.

Mda, ma bate un gand sa cumpar un ceas. Imi place ca design si tehnic pare bun.

modelul este Citizen Eco-Drive Satellite Wave GPS CC9020-54E.

Dupa ceva vreme, este chiar si purtabil.

Bratara era foarte mare si a trebuit sa gasesc scula cu care sa-i scot din zale. Pe motiv ca aici mana de lucru este extrem de scumpa pentru orice, suma de bani pentru ajustarea bratarii era cat scula cu care o ajustezi, asa ca am preferat sa cumpar scula, de calitate, Swiss-made.

Bratara asta de titaniu are un mecanism de prindere a zalelor minunat, mi-am batut capul vreo ora ca sa il inteleg. Timp in care am desfacut vreo 3 zale doar ca sa analizez mecanismul.

Nu zic ca info nu se gaseste pe youtube, dar cine stie termenii ca sa cauti?

Pe de alta parte, am cautat si gasit cum functioneaza indicatorul care arata cata putere obtine din celula solara proprie. La fereastra, unde nu intra soare direct (doar umbra) functioneaza la cam jumate din puterea nominala, asa ca nu e rau deloc. Ei zic 3 minute in soare ii asigura energia pentru o zi intreaga.

VIDEO Pink Floyd a lansat o nouă versiune inedită a piesei ”High Hopes” - Muzica - HotNews.ro https://life.hotnews.ro/stiri-muzic...t-noua-versiune-inedita-piesei-high-hopes.htm

Trupa Pink Floyd a lansat o versiune inedită a piesei ”High Hopes”, de pe albumul ”Division Bell”, din 1994, cântecul făcând parte din seria pe care muzicienii o vor lansa sub titlul ”The Later Years”, arată Rolling Stone.

Trupa Pink Floyd a lansat o versiune inedită a piesei ”High Hopes”, de pe albumul ”Division Bell”, din 1994, cântecul făcând parte din seria pe care muzicienii o vor lansa sub titlul ”The Later Years”, arată Rolling Stone.

How to Pause JavaScript - Chrome - PageCrafter https://pagecrafter.com/pause-javascript-chrome/

When you are developing a website, sometimes you just need to pause JavaScript so that you can work on something. There’s nothing more annoying than that stupid image slider that just won’t sit still long enough for you to troubleshoot it.

When you are developing a website, sometimes you just need to pause JavaScript so that you can work on something. There’s nothing more annoying than that stupid image slider that just won’t sit still long enough for you to troubleshoot it.

New 0-Day Flaw Affecting Most Android Phones Being Exploited in the Wild https://thehackernews.com/2019/10/android-kernel-vulnerability.html

Another day, another revelation of a critical unpatched zero-day vulnerability, this time in the world's most widely used mobile operating system, Android.

What's more? The Android zero-day vulnerability has also been found to be exploited in the wild by the Israeli surveillance vendor NSO Group—infamous for selling zero-day exploits to governments—or one of its customers, to gain control of their targets' Android devices.

Another day, another revelation of a critical unpatched zero-day vulnerability, this time in the world's most widely used mobile operating system, Android.

What's more? The Android zero-day vulnerability has also been found to be exploited in the wild by the Israeli surveillance vendor NSO Group—infamous for selling zero-day exploits to governments—or one of its customers, to gain control of their targets' Android devices.

Cel mai tare subiect de anul ăsta despre securitate:

www.vice.com

www.vice.com

arstechnica.com

arstechnica.com

Pe scurt, Securitatea din Uzbekistan se pare că s-a apucat de hacking, da' sunt noobi cu bani. Au cumpărat niște exploituri zero-day de la NSO printre alții, de-alea mai ieftine pe care le-au cumpărat și alții, și apoi s-au apucat să încerce să facă un malware cu ele... având KAV instalat pe calculatoarele developerilor. Cu modulele de monitorizare active. Care, cât ce au identificat payload-ul ca fiind suspicios, au încărcat la Kaspersky sample-urile de date, inclusiv 0-day-urile. 4 la număr. Pe care KAV le-a dat pe goarnă și au fost patch-uite. Și uite cum uzbecii au fufu business-ul lu' NSO și toți clienții lor care foloseau aceleași 0-day-uri ))

))

Dar asta nu e tot. Au încărcat mostre ale malware-ului pe virustotal ca să vadă dacă sunt flagged de cineva ca malware, de pe calculatoarele și IP-urile lor. VirusTotal face logging la IP-uri, și uite cum s-a făcut legătura dintre malware și agenția de securitate națională din spate. Idioții n-au auzit de proxy, de VPN.

Cireașa de pe tort a fost că, prin modul ăsta complet împrăștiat de a lucra, a fost leaked inclusiv un screenshot de la un developer, care avea un terminal deschis spre un sistem tip command center pentru distribuție de malware, de unde s-au putut face alte conexiuni privind incidente anterioare.

Mai lipsea ca developerii ăia să poarte veste reflectorizante inscripționate cu „Top Secret Cyber Hacking Uzbekistan Team”

Researchers Say They Uncovered Uzbekistan Hacking Operations Due to Spectacularly Bad OPSEC

A new threat actor Kaspersky calls SandCat, believed to be Uzbekistan’s intelligence agency, is so bad at operational security, researchers have found multiple zero-day exploits used by the group, and even caught malware the group was still developing.

Kaspersky finds Uzbekistan hacking op… because group used Kaspersky AV

SandCat revealed because Uzbek intelligence agency is bad at OPSEC.

Pe scurt, Securitatea din Uzbekistan se pare că s-a apucat de hacking, da' sunt noobi cu bani. Au cumpărat niște exploituri zero-day de la NSO printre alții, de-alea mai ieftine pe care le-au cumpărat și alții, și apoi s-au apucat să încerce să facă un malware cu ele... având KAV instalat pe calculatoarele developerilor. Cu modulele de monitorizare active. Care, cât ce au identificat payload-ul ca fiind suspicios, au încărcat la Kaspersky sample-urile de date, inclusiv 0-day-urile. 4 la număr. Pe care KAV le-a dat pe goarnă și au fost patch-uite. Și uite cum uzbecii au fufu business-ul lu' NSO și toți clienții lor care foloseau aceleași 0-day-uri

))

))Dar asta nu e tot. Au încărcat mostre ale malware-ului pe virustotal ca să vadă dacă sunt flagged de cineva ca malware, de pe calculatoarele și IP-urile lor. VirusTotal face logging la IP-uri, și uite cum s-a făcut legătura dintre malware și agenția de securitate națională din spate. Idioții n-au auzit de proxy, de VPN.

Cireașa de pe tort a fost că, prin modul ăsta complet împrăștiat de a lucra, a fost leaked inclusiv un screenshot de la un developer, care avea un terminal deschis spre un sistem tip command center pentru distribuție de malware, de unde s-au putut face alte conexiuni privind incidente anterioare.

Mai lipsea ca developerii ăia să poarte veste reflectorizante inscripționate cu „Top Secret Cyber Hacking Uzbekistan Team”

ursamajor

צָפְנַת פַּעְנֵחַ

De-aia au ăia nevoie de Rusia/Putin. Stai că le vine curând în ajutor.Pe scurt, Securitatea din Uzbekistan se pare că s-a apucat de hacking, da' sunt noobi cu bani.

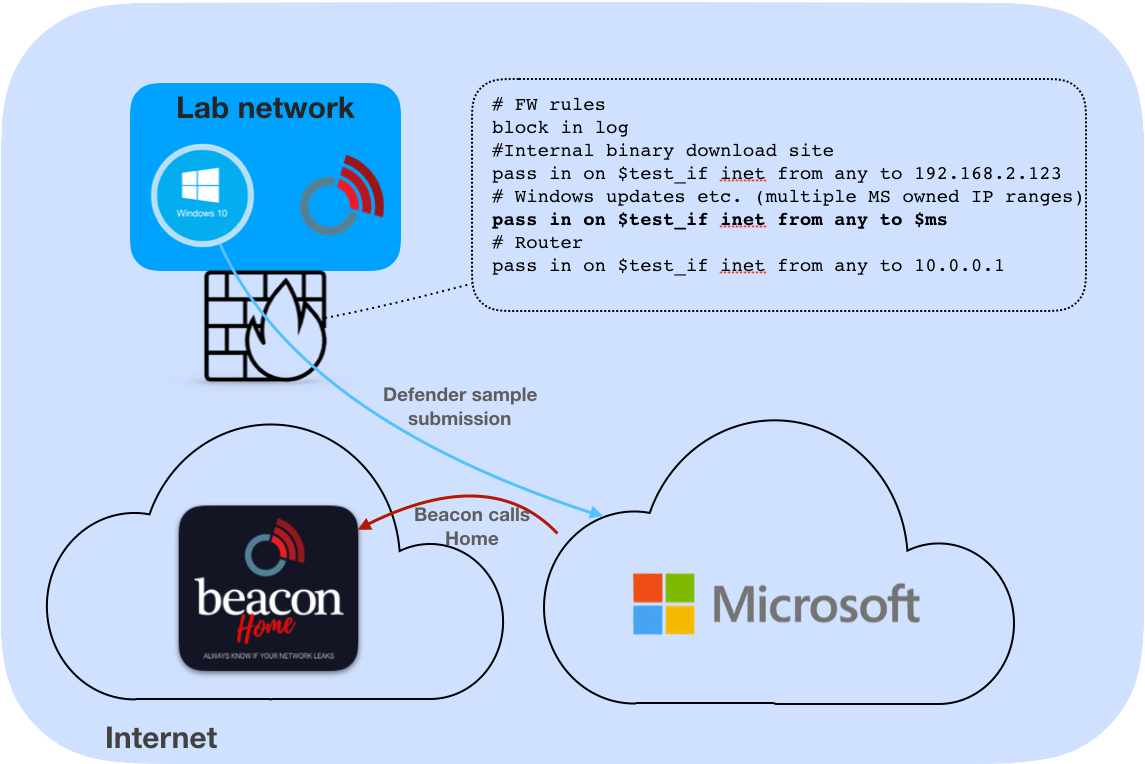

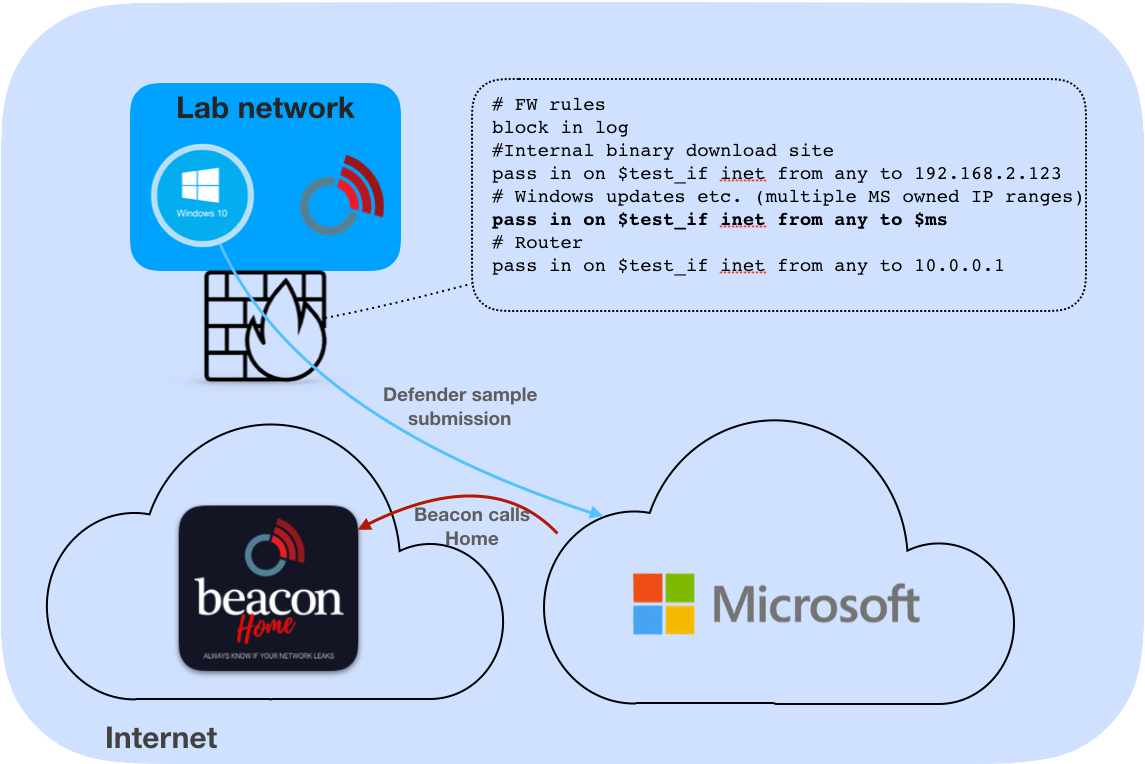

BTW, automatic sample submission din windows face același lucru

medium.com

medium.com

How my application ran away and called home from Redmond

I recently found a surprising leak vector in Windows 10 installations. We were porting our Beacon to Windows and for easy deployment…

medium.com

medium.com

IceCub

Membru Senior

Cel mai tare subiect de anul ăsta despre securitate:

Researchers Say They Uncovered Uzbekistan Hacking Operations Due to Spectacularly Bad OPSEC

A new threat actor Kaspersky calls SandCat, believed to be Uzbekistan’s intelligence agency, is so bad at operational security, researchers have found multiple zero-day exploits used by the group, and even caught malware the group was still developing.www.vice.com

Kaspersky finds Uzbekistan hacking op… because group used Kaspersky AV

SandCat revealed because Uzbek intelligence agency is bad at OPSEC.arstechnica.com

Pe scurt, Securitatea din Uzbekistan se pare că s-a apucat de hacking, da' sunt noobi cu bani. Au cumpărat niște exploituri zero-day de la NSO printre alții, de-alea mai ieftine pe care le-au cumpărat și alții, și apoi s-au apucat să încerce să facă un malware cu ele... având KAV instalat pe calculatoarele developerilor. Cu modulele de monitorizare active. Care, cât ce au identificat payload-ul ca fiind suspicios, au încărcat la Kaspersky sample-urile de date, inclusiv 0-day-urile. 4 la număr. Pe care KAV le-a dat pe goarnă și au fost patch-uite. Și uite cum uzbecii au fufu business-ul lu' NSO și toți clienții lor care foloseau aceleași 0-day-uri))

Dar asta nu e tot. Au încărcat mostre ale malware-ului pe virustotal ca să vadă dacă sunt flagged de cineva ca malware, de pe calculatoarele și IP-urile lor. VirusTotal face logging la IP-uri, și uite cum s-a făcut legătura dintre malware și agenția de securitate națională din spate. Idioții n-au auzit de proxy, de VPN.

Cireașa de pe tort a fost că, prin modul ăsta complet împrăștiat de a lucra, a fost leaked inclusiv un screenshot de la un developer, care avea un terminal deschis spre un sistem tip command center pentru distribuție de malware, de unde s-au putut face alte conexiuni privind incidente anterioare.

Mai lipsea ca developerii ăia să poarte veste reflectorizante inscripționate cu „Top Secret Cyber Hacking Uzbekistan Team”

Am citit articolul acum câteva zile. Practic Uzbekistanul a subventionat o buna perioada patch-uirea zero day-uri.

Adobe cancels all user accounts in Venezuela to comply with Trump order.

Pun pariu ca acum cei din Venezuela regreta ca au subscriptii Adobe in loc de versiuni standalone. Dupa ce le trece regretul, sa vezi ce se ingramadesc sa vada ce versiuni standalone gasesc pe Pirate Bay si altele de gen.

Stirea urmatoare probabil va fi ceva legat de cresterea piratarii produselor Adobe in Venzuela cu 20000%.

Pun pariu ca acum cei din Venezuela regreta ca au subscriptii Adobe in loc de versiuni standalone. Dupa ce le trece regretul, sa vezi ce se ingramadesc sa vada ce versiuni standalone gasesc pe Pirate Bay si altele de gen.

Stirea urmatoare probabil va fi ceva legat de cresterea piratarii produselor Adobe in Venzuela cu 20000%.

Marius '95

troubleShooter

Nu e articol; e prezentare. Are mai mult de o ora si va recomand sa va rezervati timp s-o puteti vedea toata odata, fara intreruperi.

Marius '95

troubleShooter

Daca ar tine inca 50 de ani e bine; o sa am aproape 90 de ani (daca apuc).

Dar nu cred ca tine 50 de ani.

Tata este geolog si a lucrat in domeniul petrolului. Practic toata cariera a cautat petrol si a pus sonde. Se stie destul de clar cat petrol mai exista in Ro. La ritmul la care era scos cand a iesit el la pensie (recent), petrolul ieftin de scos afara nu ajunge pentru inca 50 de ani. Ma indoiesc ca la nivel planetar situatia sta diferit fiindca zacamintele de petrol (si tot restul resurselor) nu se exploateaza in ordinea descoperirilor, ci in ordinea usurintei de a-l extrage. Si ritmul de extragere este proportional cu cat de mult petrol e disponibil acolo. Ai suficient sa bagi 10 sonde sa pompeze: bagi 10. Merita 100? Fix 100 sapi, ca asa functioneaza economia. Practic, cati ani ajunge petrolul in Ro, tot atati ani ajunge petrolul peste tot in lume. Mult sau putin, se termina in acelasi ritm peste tot, ritmul dat de pretul la bursa. Cand creste pretul la bursa, brusc incep sa merite exploatate X alte locatii, toate simultan, ca au acelasi pret. Si toate se vor termina simultan, pana creste iar pretul la bursa... si tot asa, pe un pret tot mai mare.

Dar nu cred ca tine 50 de ani.

Tata este geolog si a lucrat in domeniul petrolului. Practic toata cariera a cautat petrol si a pus sonde. Se stie destul de clar cat petrol mai exista in Ro. La ritmul la care era scos cand a iesit el la pensie (recent), petrolul ieftin de scos afara nu ajunge pentru inca 50 de ani. Ma indoiesc ca la nivel planetar situatia sta diferit fiindca zacamintele de petrol (si tot restul resurselor) nu se exploateaza in ordinea descoperirilor, ci in ordinea usurintei de a-l extrage. Si ritmul de extragere este proportional cu cat de mult petrol e disponibil acolo. Ai suficient sa bagi 10 sonde sa pompeze: bagi 10. Merita 100? Fix 100 sapi, ca asa functioneaza economia. Practic, cati ani ajunge petrolul in Ro, tot atati ani ajunge petrolul peste tot in lume. Mult sau putin, se termina in acelasi ritm peste tot, ritmul dat de pretul la bursa. Cand creste pretul la bursa, brusc incep sa merite exploatate X alte locatii, toate simultan, ca au acelasi pret. Si toate se vor termina simultan, pana creste iar pretul la bursa... si tot asa, pe un pret tot mai mare.

Pe de altă parte, transportul n-a evoluat de la trăsuri la mașini fiindcă s-ar fi terminat caii sau trăsurile. Obsesia cu sfârșitul petrolului e o temă recurentă de câteva decenii, nuș' cine o tot dezgroapă.